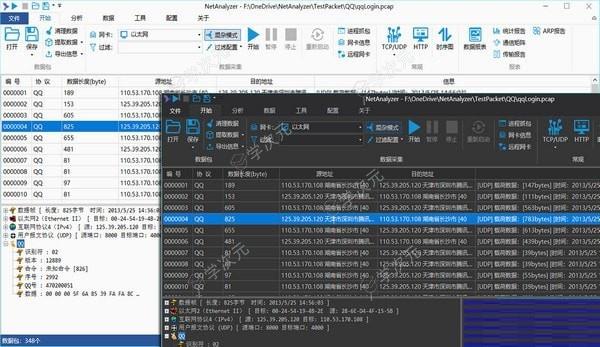

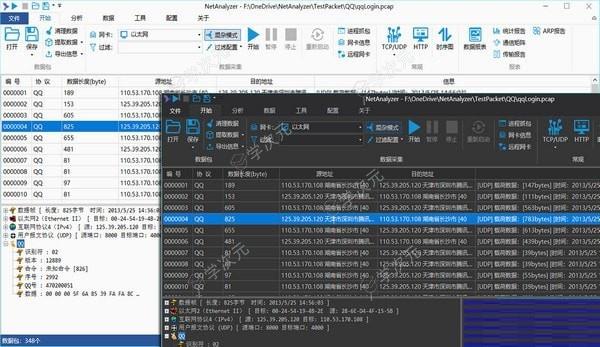

NetAnalyzer电脑版是一套集网络数据采集、报文协议分析、统计、网络流量监控于一体易学易用的网络监测及协议分析软件,在这个网络时代,网络安全变得尤为重要,网络安全人员每天都需要查看大量的数据,不断的分析一些异常数据,今天小编就给各位网络管理人员以及网络软件开发人员推荐一款功能非常强大的数据监测分析工具——NetAnalyzer电脑版,NetAnalyzer电脑版采集网络数据,并对相关的数据进行分析,对于网络管理人员或从事网络软件开发的人是一个不错的工具。系统提供多种辅助工具方便用户更加深入的对原始数据进行还原。目前该系统已经支持60多种协议,覆盖TCP/IP协议模型各层,支持EthernetII、PPP、Cisco HDLC、Linux SLL等多种底层网络,并且提供TCP、UDP载荷数据查看,为符合国内用户软件还提供了多种中文编码方式,方便查看中文数据。另外还提供了远程抓包功能,方便对远程机器进行监控,侦测并排除网络问题。需要的朋友赶快下载试试吧!

基本介绍

NetAnalyzer它是一个集网络数据采集、报文协议分析、统计、网络流量监控于一体的网络管理工具软件,您可以使用这款软件采集网络数据,并对相关的数据进行分析,对于网络管理人员或从事网络软件研发的人是一个不错的工具。系统提供多种辅助工具方便用户更加深入的对原始数据进行还原。当前该系统已经支持60多种协议,覆盖TCP/IP协议模型各层,支持EthernetII、PPP、Cisco HDLC、Linux SLL等多种底层网络,并且提供TCP、UDP载荷数据查看,为符合国内用户软件还提供了多种中文编码方式,方便查看中文数据。此外还提供了远程抓包功能,方便对远程机器进行监控。

抓包技巧

技巧 一 抓取环回地址(127.0.0.1)的数据包

通过 route add 添加本地IP地址跳转,是数据经过指定的网管然后再传输到本机,通过 route delete 移除跳转,以减少不必要的跳转,影响系统网络效率

示例:

192.168.1.110 为本机IP地址

192.168.1.1 为网管地址

子网掩码视情况而定,若不清楚具体的iP地址,可以在DOS中 通过ipconfig 查看

代码如下:

route add 192.168.1.110 mask 255.255.255.255 192.168.1.1 metric 1

route delete 172.21.1.110 mask 255.255.255.255 172.21.1.254 metric 1

技巧 二 抓取ASDL数据包

在一些个别地方还在使用拨号上网(ASDL),我们在抓包时,设置了TCP或UDP端口的过滤表达式,往往不起作用,事实上,因为拨号上网在IP层上封装了PPP协议,然后再通过 PPPoE封装PPP协议,如下图所示

对于该种,协议Winpcap所使用的过滤表达式会与一般的方式不同,对于这部分抓包需要使用 pppoes and (XXX) 方式

示例:

pppoes and (ip host 192.168.0.1 and tcp port 80)

技巧 三 Winpcap 自定义安装包

为了配合NetAnalyzer2016的发布,特地将Winpcap原始安装包中的主要文件分离出来实现,软件的自动安装,现在特地将这部分文件分享出来,希望对你有所帮助

分离出文件有x86和x64,分别对应不同的系统

步骤1 npf.sys 需要复制到 C:\Windows\System32\drivers 文件夹下

剩余的三个文件(Packet.dll、pthreadVC.dll、wpacp.dll)

x86 复制到 C:\Windows\System32 文件夹下

x64 复制到 C:\Windows\SysWOW64 文件夹下

步骤2 建立服务

sc create npf binPath= System32\drivers\npf.sys type= kernel start= auto error= normal tag= no DisplayName= "NetGroup Packet Filter Driver"

sc start npf

为了实现自动安装,特意写了两个bat脚本

@rem -------------------------------------

@rem Cat Studio v 0.1

@rem -------------------------------------

@rem 时间:2016/1/14 20:00:07

@rem 作者:KEVIN-PC

@rem 说明:

@echo off

title 驱动服务安装

cls

:main

echo 正在安装驱动服务……

if /i "%processor_architecture%"=="x86" (goto forX86) else (goto forX64)

:forX86

echo x86

echo 正在复制文件……

copy "%~dp0\x86\npf.sys" "%windir%\System32\drivers\npf.sys"

copy "%~dp0\x86\Packet.dll" "%windir%\System32\Packet.dll"

copy "%~dp0\x86\pthreadVC.dll" "%windir%\System32\pthreadVC.dll"

copy "%~dp0\x86\wpcap.dll" "%windir%\System32\wpcap.dll"

echo 正在创建服务……

sc create npf binPath= System32\drivers\npf.sys type= kernel start= auto error= normal tag= no DisplayName= "NetGroup Packet Filter Driver"

echo 正在启动服务……

sc start npf

echo 操作完成

exit

:forX64

echo x64

echo 正在复制文件……

copy "%~dp0\x64\npf.sys" "%windir%\System32\drivers\npf.sys"

copy "%~dp0\x64\Packet.dll" "%windir%\SysWOW64\Packet.dll"

copy "%~dp0\x64\pthreadVC.dll" "%windir%\SysWOW64\pthreadVC.dll"

copy "%~dp0\x64\wpcap.dll" "%windir%\SysWOW64\wpcap.dll"

echo 正在创建服务……

sc create npf binPath= System32\drivers\npf.sys type= kernel start= auto error= normal tag= no DisplayName= "NetGroup Packet Filter Driver"

echo 正在启动服务……

sc start npf

echo 操作完成

exit

卸载脚本

复制代码

1 @rem -------------------------------------

2 @rem Cat Studio v 0.1 墨云软件

3 @rem -------------------------------------

4 @rem 时间:2016/1/14 20:00:07

5 @rem 作者:KEVIN-PC

6 @rem 说明:

7

8 @echo off

9 title 卸载驱动服务

10 cls

11

12

13 :main

14 echo 正在卸载驱动服务……

15 if /i "%processor_architecture%"=="x86" (goto forX86) else (goto forX64)

16

17

18 :forX86

19

20 echo x86

21 echo 正在停止服务……

22 sc stop npf

23 echo 正在删除服务……

24 sc delete npf

25 echo 正在删除文件……

26 del %windir%\System32\drivers\npf.sys

27 del %windir%\System32\Packet.dll

28 del %windir%\System32\pthreadVC.dll

29 del %windir%\System32\wpcap.dll

30 echo 操作完成

31 exit

32

33 :forX64

34

35 echo x64

36 echo 正在停止服务……

37 sc stop npf

38 echo 正在删除服务……

39 sc delete npf

40 echo 正在删除文件……

41 del %windir%\System32\drivers\npf.sys

42 del %windir%\SysWOW64\Packet.dll

43 del %windir%\SysWOW64\pthreadVC.dll

44 del %windir%\SysWOW64\wpcap.dll

45 echo 操作完成

46 exit